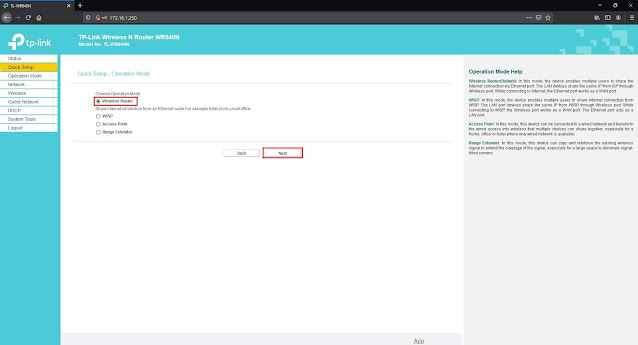

Mode Router memungkinkan kamu memiliki segment jaringan LAN yang berbeda dari jaringan utama (modem ISP) yakni dengan membuat jaringan LAN dengan ip address baru. Berikut untuk cara setting AP TP-Link TL-WR840N sebagai Router :

Mode Router memungkinkan kamu memiliki segment jaringan LAN yang berbeda dari jaringan utama (modem ISP) yakni dengan membuat jaringan LAN dengan ip address baru. Berikut untuk cara setting AP TP-Link TL-WR840N sebagai Router :

LATIHAN SOAL PEAR to PEAR

1. Jaringan Peer to Peer adalah jaringan yang…

A. Memiliki satu server pusat

B. Semua komputer memiliki peran yang sama

C. Hanya bisa digunakan untuk internet

D. Selalu membutuhkan router mahal

Jawaban: B. Semua komputer memiliki peran yang sama

2. Pada jaringan Peer to Peer, setiap komputer dapat berfungsi sebagai…

A. Client saja

B. Server saja

C. Client dan server

D. Router

Jawaban: C. Client dan server

3. Salah satu ciri utama jaringan Peer to Peer adalah…

A. Manajemen terpusat

B. Biaya instalasi mahal

C. Tidak memerlukan server khusus

D. Keamanan sangat tinggi

Jawaban: C. Tidak memerlukan server khusus

4. Jaringan Peer to Peer biasanya digunakan pada…

A. Perusahaan besar

B. Jaringan skala kecil

C. Data center

D. Jaringan global

Jawaban: B. Jaringan skala kecil

5. Contoh penggunaan jaringan Peer to Peer adalah…

A. Website hosting

B. Email server

C. Berbagi file antar komputer

D. Cloud storage

Jawaban: C. Berbagi file antar komputer

6. Kelebihan utama jaringan Peer to Peer adalah…

A. Keamanan data tinggi

B. Mudah dikembangkan

C. Biaya murah dan mudah dibuat

D. Performa stabil untuk banyak pengguna

Jawaban: C. Biaya murah dan mudah dibuat

7. Kekurangan jaringan Peer to Peer adalah…

A. Instalasi sulit

B. Ketergantungan pada server

C. Keamanan data rendah

D. Tidak bisa berbagi data

Jawaban: C. Keamanan data rendah

8. Pada jaringan Peer to Peer, pengaturan keamanan dilakukan secara…

A. Terpusat

B. Otomatis oleh server

C. Individual pada tiap komputer

D. Oleh ISP

Jawaban: C. Individual pada tiap komputer

9. Jumlah komputer yang ideal dalam jaringan Peer to Peer adalah…

A. Lebih dari 100

B. 50–100

C. 2–10

D. Tak terbatas

Jawaban: C. 2–10

10. Jika salah satu komputer mati pada jaringan Peer to Peer, maka…

A. Seluruh jaringan mati

B. Jaringan tetap berjalan

C. Server akan menggantikan

D. Internet terputus

Jawaban: B. Jaringan tetap berjalan

11. Sistem operasi yang mendukung jaringan Peer to Peer adalah…

A. Windows

B. Linux

C. macOS

D. Semua benar

Jawaban: D. Semua benar

12. Perbedaan utama Peer to Peer dengan Client-Server adalah…

A. Jenis kabel

B. Peran komputer

C. Kecepatan internet

D. Jenis IP

Jawaban: B. Peran komputer

13. Peer to Peer tidak cocok digunakan pada jaringan besar karena…

A. Mahal

B. Sulit dikelola dan tidak aman

C. Tidak mendukung TCP/IP

D. Tidak bisa terhubung internet

Jawaban: B. Sulit dikelola dan tidak aman

14. Contoh aplikasi Peer to Peer adalah…

A. Google Drive

B. BitTorrent

C. Gmail

D. Facebook

Jawaban: B. BitTorrent

15. Dalam jaringan Peer to Peer, file sharing dilakukan secara…

A. Terpusat

B. Melalui cloud

C. Langsung antar komputer

D. Melalui ISP

Jawaban: C. Langsung antar komputer

16. Perangkat tambahan yang wajib ada pada Peer to Peer adalah…

A. Server

B. Switch mahal

C. Tidak ada perangkat khusus

D. Firewall enterprise

Jawaban: C. Tidak ada perangkat khusus

17. Jaringan Peer to Peer biasanya menggunakan topologi…

A. Ring

B. Bus

C. Star sederhana

D. Semua bisa digunakan

Jawaban: D. Semua bisa digunakan

18. Administrator jaringan pada Peer to Peer adalah…

A. Satu orang khusus

B. Server pusat

C. Tidak ada admin khusus

D. ISP

Jawaban: C. Tidak ada admin khusus

19. Peer to Peer sering digunakan di…

A. Warnet kecil

B. Bank nasional

C. Data center

D. Perusahaan multinasional

Jawaban: A. Warnet kecil

20. Tujuan utama penggunaan jaringan Peer to Peer adalah…

A. Keamanan tinggi

B. Efisiensi server

C. Berbagi sumber daya secara sederhana

D. Manajemen terpusat

Jawaban: C. Berbagi sumber daya secara sederhana

1. Jelaskan pengertian jaringan Peer to Peer!

Jawaban:Jaringan Peer-to-Peer adalah model jaringan komputer di mana setiap komputer yang terhubung memiliki kedudukan yang sejajar atau setingkat. Tidak ada komputer yang bertindak khusus sebagai server pusat; setiap komputer dapat bertindak sebagai penyedia sumber daya (Server) maupun penerima sumber daya (Client) secara bersamaan.

2. Sebutkan 3 kelebihan jaringan Peer to Peer!

Jawaban:

Biaya Murah: Tidak membutuhkan komputer spesifikasi tinggi untuk dijadikan server atau sistem operasi server yang mahal.

Mudah Diinstalasi: Konfigurasinya sederhana dan tidak memerlukan administrator jaringan profesional.

Kelangsungan Jaringan: Jika satu komputer rusak atau mati, komputer lainnya tetap bisa berkomunikasi dan jaringan tidak akan lumpuh total.

3. Sebutkan 3 kekurangan jaringan Peer to Peer!

Jawaban:

Keamanan Lemah: Karena keamanan diatur oleh masing-masing pengguna, risiko serangan virus atau pencurian data lebih tinggi.

Sulit Dikelola: Semakin banyak komputer yang terhubung, semakin sulit mengatur lalu lintas data dan pencarian file.

Backup Data Manual: Tidak ada penyimpanan terpusat, sehingga setiap pengguna harus melakukan backup datanya masing-masing.

4. Jelaskan perbedaan jaringan Peer to Peer dan Client-Server!

Jawaban:

Pear to Pear: Murah, gampang dibuat, tapi keamanannya kurang karena setiap orang pegang kunci masing-masing.

Client-Server: Mahal dan butuh admin ahli, tapi sangat aman karena semua kunci dipegang oleh pusat (Server).

5. Berikan contoh penerapan jaringan Peer to Peer dalam kehidupan sehari-hari!

Jawaban:

Berbagi file (File Sharing): Menghubungkan dua laptop menggunakan kabel LAN untuk menyalin data film atau tugas.

Sharing Printer: Satu printer yang terhubung ke satu PC di kantor kecil, lalu digunakan bersama-sama oleh PC lain dalam satu ruangan.

Aplikasi Berbagi File: Penggunaan aplikasi seperti BitTorrent untuk mengunduh data atau fitur AirDrop/Nearby Share pada smartphone.

1. Sistem administrasi jaringan bertujuan untuk …

A. Menghapus data pengguna

B. Mengelola, memantau, dan menjaga jaringan

C. Membuat desain grafis

D. Menginstal aplikasi perkantoran

2. Kegiatan utama dalam perbaikan sistem administrasi jaringan adalah …

A. Menambah user baru

B. Mengidentifikasi dan memperbaiki gangguan jaringan

C. Mengganti komputer client

D. Menginstal game

Jawaban: B. Mengidentifikasi dan memperbaiki gangguan jaringan

3. Langkah pertama dalam melakukan perbaikan jaringan adalah …

A. Mengganti kabel

B. Mengidentifikasi masalah

C. Menghapus konfigurasi

D. Menginstal ulang sistem

Jawaban: B. Mengidentifikasi masalah

4. Berikut yang termasuk penyebab gangguan jaringan adalah …

A. Kabel rusak

B. IP conflict

C. Konfigurasi salah

D. Semua benar

Jawaban: D. Semua benar

5. IP conflict terjadi ketika …

A. Dua perangkat memiliki IP yang sama

B. IP tidak terhubung internet

C. IP terlalu panjang

D. IP tidak aktif

Jawaban: A. Dua perangkat memiliki IP yang sama

6. Perintah untuk mengecek koneksi jaringan pada sistem operasi adalah …

A. format

B. ping

C. dir

D. shutdown

Jawaban: B. ping

7. Perangkat yang berfungsi mengatur lalu lintas data dalam jaringan adalah …

A. Switch

B. Printer

C. Scanner

D. Monitor

Jawaban: A. Switch

8. Administrator jaringan bertanggung jawab terhadap …

A. Keamanan jaringan

B. Perawatan jaringan

C. Dokumentasi jaringan

D. Semua benar

Jawaban: D. Semua benar

9. Tools yang biasa digunakan untuk monitoring jaringan adalah …

A. Microsoft Word

B. Wireshark

C. Photoshop

D. CorelDraw

Jawaban: B. Wireshark

10. Jika jaringan lambat, langkah awal yang paling tepat adalah …

A. Mengganti server

B. Mengecek trafik jaringan

C. Membeli komputer baru

D. Menghapus data

Jawaban: B. Mengecek trafik jaringan

11. Dokumentasi jaringan berfungsi untuk …

A. Menyimpan file multimedia

B. Memudahkan pemeliharaan dan perbaikan

C. Mengamankan komputer

D. Menghemat listrik

Jawaban: B. Memudahkan pemeliharaan dan perbaikan

12. Sistem administrasi jaringan yang baik harus bersifat …

A. Rumit

B. Tidak terdokumentasi

C. Terstruktur dan terorganisir

D. Acak

Jawaban: C. Terstruktur dan terorganisir

13. Firewall digunakan untuk …

A. Mencetak data

B. Mengamankan jaringan

C. Mempercepat internet

D. Menyimpan data

Jawaban: B. Mengamankan jaringan

14. Backup data dalam administrasi jaringan bertujuan untuk …

A. Menghapus data lama

B. Mencegah kehilangan data

C. Mengurangi kapasitas harddisk

D. Memperlambat sistem

Jawaban: B. Mencegah kehilangan data

15. Kesalahan konfigurasi jaringan dapat menyebabkan …

A. Jaringan tidak stabil

B. Jaringan aman

C. Internet lebih cepat

D. Server mati total

Jawaban: A. Jaringan tidak stabil

16. Sistem operasi jaringan contohnya adalah …

A. Windows Server

B. Linux Server

C. UNIX

D. Semua benar

Jawaban: D. Semua benar

17. Perbaikan jaringan sebaiknya dilakukan berdasarkan …

A. Perkiraan

B. Data dan analisis masalah

C. Tebakan

D. Saran pengguna saja

Jawaban: B. Data dan analisis masalah

18. Log jaringan digunakan untuk …

A. Menyimpan error dan aktivitas jaringan

B. Menghapus virus

C. Menginstal software

D. Mengedit data

Jawaban: A. Menyimpan error dan aktivitas jaringan

19. Maintenance jaringan dilakukan secara …

A. Sekali saja

B. Berkala

C. Jika rusak total

D. Tidak perlu

Jawaban: B. Berkala

20. Tujuan utama perbaikan sistem administrasi jaringan adalah …

A. Memperindah tampilan jaringan

B. Menjaga jaringan tetap optimal

C. Menambah jumlah komputer

D. Mengurangi pengguna

Jawaban: B. Menjaga jaringan tetap optimal

1. Jelaskan pengertian sistem administrasi jaringan!

Jawaban:

Sistem administrasi jaringan adalah serangkaian proses, kebijakan, dan tindakan yang dilakukan oleh administrator untuk mengelola, mengoperasikan, memelihara, dan mengamankan seluruh infrastruktur jaringan komputer agar tetap berfungsi secara optimal dan stabil.

2. Sebutkan langkah-langkah perbaikan sistem administrasi jaringan!

Jawaban:

Identifikasi Gejala: Mengetahui keluhan atau tanda-tanda kerusakan (misal: koneksi lambat).

Isolasi Masalah: Menentukan apakah masalah ada di kabel, perangkat (switch/router), atau konfigurasi software.

Analisis Penyebab: Mencari akar permasalahan.

Tindakan Perbaikan: Melakukan perbaikan (seperti mengganti kabel atau reset konfigurasi).

Pengujian: Memastikan masalah sudah teratasi dan tidak muncul masalah baru.

Dokumentasi: Mencatat kejadian dan solusi yang dilakukan.

3. Mengapa dokumentasi penting dalam administrasi jaringan?

Jawaban: Dokumentasi penting sebagai referensi di masa depan. Ia membantu mempercepat proses perbaikan (troubleshooting) karena struktur jaringan sudah tercatat, memudahkan pengelolaan saat ada pergantian staf, serta membantu dalam perencanaan pengembangan (upgrade) jaringan.

4. Jelaskan peran administrator jaringan!

Jawaban:

Seorang administrator jaringan berperan untuk merancang/menginstal perangkat jaringan, melakukan konfigurasi sistem, memonitor performa jaringan setiap hari, menjaga keamanan data dari serangan luar, serta memberikan dukungan teknis bagi pengguna yang mengalami kesulitan koneksi.

LATIHAN SOAL

PERMASALAHAN SISTEM ADMINISTRASI

1. Sistem administrasi adalah …

A. Kegiatan surat-menyurat saja

B. Proses pengelolaan data dan informasi untuk mendukung kegiatan organisasi

C. Kegiatan manajerial tingkat atas

D. Pekerjaan individu tanpa prosedur

Jawaban:

A. Menambah beban kerja

B. Memperlambat proses kerja

C. Meningkatkan efisiensi dan efektivitas kerja

D. Menghilangkan pengawasan

Jawaban:

A. Terlalu banyak pegawai

B. Kurangnya prosedur kerja yang jelas

C. Banyaknya teknologi

D. Jadwal kerja tetap

Jawaban:

A. Peningkatan kinerja

B. Informasi mudah dicari

C. Keterlambatan pelayanan

D. Proses lebih cepat

Jawaban:

A. Mudah dioperasikan

B. Fleksibel

C. Rentan kesalahan dan lambat

D. Biaya rendah

Jawaban:

A. Pekerjaan selesai tepat waktu

B. Pelayanan meningkat

C. Terjadinya penumpukan pekerjaan

D. Komunikasi lancar

Jawaban:

A. Koordinasi lebih baik

B. Kesalahpahaman antarbagian

C. Peningkatan kerja sama

D. Alur kerja lancar

Jawaban:

A. Pekerjaan lebih cepat

B. Data lebih aman

C. Proses kerja kurang efisien

D. Biaya operasional rendah

Jawaban:

9. Arsip yang tidak dikelola dengan baik akan berdampak pada …

A. Keamanan data meningkat

B. Pencarian data menjadi sulit

C. Ruang kerja lebih luas

D. Informasi selalu tersedia

Jawaban:

10. Salah satu solusi untuk mengatasi masalah administrasi adalah …

A. Mengurangi jumlah dokumen

B. Menerapkan SOP yang jelas

C. Mengabaikan teknologi

D. Mengurangi pegawai

Jawaban:

A. Membatasi kreativitas

B. Menambah birokrasi

C. Menjadi pedoman kerja

D. Mengurangi tanggung jawab

Jawaban:

A. Informasi akurat

B. Keputusan yang tepat

C. Kesalahan pengambilan keputusan

D. Pelayanan maksimal

Jawaban:

13. Faktor sumber daya manusia yang sering menjadi masalah administrasi adalah …

A. Keterampilan dan disiplin rendah

B. Teknologi tinggi

C. Sistem otomatis

D. Prosedur baku

Jawaban:

14. Sistem administrasi yang baik harus bersifat …

A. Rumit

B. Kaku

C. Sistematis dan teratur

D. Tidak terdokumentasi

Jawaban:

15. Penggunaan aplikasi administrasi bertujuan untuk …

A. Menambah pekerjaan

B. Mengurangi akurasi

C. Meningkatkan kecepatan dan ketepatan kerja

D. Menghilangkan arsip

Jawaban:

16. Salah satu indikator sistem administrasi bermasalah adalah …

A. Alur kerja jelas

B. Dokumen mudah ditemukan

C. Sering terjadi keterlambatan laporan

D. Pelayanan cepat

Jawaban:

17. Kurangnya pengawasan dalam sistem administrasi dapat menyebabkan …

A. Disiplin meningkat

B. Kesalahan berulang

C. Kinerja optimal

D. Kerja efektif

Jawaban:

18. Penumpukan arsip lama tanpa pemusnahan dapat mengakibatkan …

A. Ruang kerja efisien

B. Penyimpanan optimal

C. Ruang kerja sempit

D. Data terorganisir

Jawaban:

19. Digitalisasi sistem administrasi bertujuan untuk …

A. Menghilangkan pegawai

B. Mempercepat dan mempermudah pengolahan data

C. Menambah biaya

D. Mengurangi keamanan data

Jawaban:

20. Evaluasi sistem administrasi perlu dilakukan untuk …

A. Menambah masalah

B. Mengetahui kelemahan dan melakukan perbaikan

C. Menghapus prosedur

D. Menghentikan kegiatan administrasi

Jawaban:

1. Jelaskan pengertian sistem administrasi!

Jawaban:

2. Sebutkan tiga permasalahan yang sering terjadi dalam sistem administrasi!

Jawaban:

3. Jelaskan dampak sistem administrasi yang tidak berjalan dengan baik!

Jawaban:

4. Bagaimana cara mengatasi permasalahan sistem administrasi di suatu organisasi?

Jawaban:

1. Pengertian subnetting adalah …

A. Menggabungkan beberapa jaringan

B. Memecah satu jaringan menjadi beberapa jaringan kecil

C. Menghubungkan jaringan dengan internet

D. Mengubah IP publik menjadi IP privat

Jawaban:

2. Tujuan utama subnetting adalah …

A. Menambah domain

B. Menghemat alamat IP

C. Mempercepat akses internet

D. Menghapus broadcast

Jawaban:

3. IP address versi 4 terdiri dari … bit

A. 16

B. 24

C. 32

D. 64

Jawaban:

4. IP address 192.168.1.1 termasuk kelas …

A. A

B. B

C. C

D. D

Jawaban:

5. Default subnet mask untuk Class C adalah …

A. 255.0.0.0

B. 255.255.0.0

C. 255.255.255.0

D. 255.255.255.255

Jawaban:

6. Subnet mask digunakan untuk …

A. Menentukan gateway

B. Menentukan network dan host

C. Menentukan DNS

D. Menentukan bandwidth

Jawaban:

7. Network ID adalah …

A. Alamat IP pertama

B. Alamat IP terakhir

C. Alamat yang mewakili jaringan

D. Alamat broadcast

Jawaban:

8. Broadcast address digunakan untuk …

A. Mengirim data ke satu host

B. Mengirim data ke seluruh host dalam jaringan

C. Mengirim data ke router

D. Mengirim data ke internet

Jawaban:

9. IP 192.168.10.0/24 memiliki jumlah host sebanyak …

A. 254

B. 256

C. 255

D. 128

Jawaban:

10. Rumus jumlah host adalah …

A. 2ⁿ

B. 2ⁿ – 1

C. 2ⁿ – 2

D. n² – 2

Jawaban:

11. CIDR /26 memiliki subnet mask …

A. 255.255.255.0

B. 255.255.255.128

C. 255.255.255.192

D. 255.255.255.224

Jawaban:

12. Jumlah subnet dari /26 pada Class C adalah …

A. 2

B. 4

C. 6

D. 8

Jawaban:

13. Jumlah host per subnet pada /26 adalah …

A. 30

B. 62

C. 126

D. 254

Jawaban:

14. IP address privat berikut yang benar adalah …

A. 8.8.8.8

B. 172.20.1.1

C. 200.10.10.1

D. 1.1.1.1

Jawaban:

15. Subnetting dapat meningkatkan keamanan jaringan karena …

A. Menambah IP publik

B. Memisahkan jaringan

C. Menghapus router

D. Menambah bandwidth

Jawaban:

16. Prefix /30 cocok digunakan untuk …

A. Jaringan LAN besar

B. Jaringan WLAN

C. Koneksi point-to-point

D. Jaringan publik

Jawaban:

17. Subnet mask 255.255.255.248 setara dengan CIDR …

A. /27

B. /28

C. /29

D. /30

Jawaban:

18. Jumlah host maksimal pada subnet /29 adalah …

A. 4

B. 6

C. 8

D. 14

Jawaban:

19. Network ID dari IP 192.168.1.130/25 adalah …

A. 192.168.1.0

B. 192.168.1.64

C. 192.168.1.128

D. 192.168.1.255

Jawaban:

20. Broadcast address dari subnet 192.168.1.128/25 adalah …

A. 192.168.1.254

B. 192.168.1.255

C. 192.168.1.191

D. 192.168.1.127

Jawaban:

2. Apa fungsi subnet mask dalam jaringan?

3. Jelaskan perbedaan Network ID dan Broadcast Address!4. Hitung jumlah host yang tersedia pada jaringan dengan CIDR /27!

5. Sebutkan keuntungan penggunaan subnetting!

Jawaban:

B. Memecah satu jaringan menjadi beberapa jaringan kecil

B. Menghemat alamat IP (Juga untuk efisiensi manajemen dan keamanan)

C. 32

C. C (Rentang Kelas C adalah 192.0.0.0 – 223.255.255.255)

C. 255.255.255.0

B. Menentukan network dan host

C. Alamat yang mewakili jaringan

B. Mengirim data ke seluruh host dalam jaringan

A. 254 (Total 256 alamat, dikurangi Network ID dan Broadcast Address)

C. 2^n – 2 (n adalah jumlah bit host yang tersisa)

C. 255.255.255.192 (Bitnya adalah 11000000 = 128+64)

B. 4 (Rumus: 2^x, dimana x adalah bit subnet. Untuk /26 di Kelas C, x=2, maka 2^2 = 4)

B. 62 (Rumus: 2^6 - 2 = 64 - 2 = 62)

B. 172.20.1.1 (Termasuk rentang IP Privat Kelas B: 172.16.x.x - 172.31.x.x)

B. Memisahkan jaringan (Membatasi lalu lintas data antar segmen)

C. Koneksi point-to-point (Hanya menyediakan 2 IP host yang bisa digunakan)

C. /29 (255.255.255.248 menggunakan 29 bit '1')

B. 6 (Rumus: 2^3 - 2 = 8 - 2 = 6)

C. 192.168.1.128 (Subnet /25 membagi jaringan jadi dua: 0-127 dan 128-255)

B. 192.168.1.255 (Karena ini adalah alamat terakhir dalam rentang subnet 128-255)

Jelaskan pengertian subnetting!

Jawaban: Subnetting adalah proses membagi sebuah network (jaringan) besar menjadi beberapa sub-network (jaringan kecil) yang lebih terkelola. Hal ini dilakukan dengan mengorbankan beberapa bit host pada IP address untuk dijadikan bit network tambahan.

Apa fungsi subnet mask dalam jaringan?

Jawaban: Subnet mask berfungsi untuk membedakan antara Network ID (identitas jaringan) dan Host ID (identitas perangkat) dalam sebuah alamat IP. Subnet mask membantu perangkat jaringan (seperti router) menentukan apakah sebuah paket data ditujukan untuk jaringan lokal atau jaringan luar.

Jelaskan perbedaan Network ID dan Broadcast Address!

Jawaban:

Network ID: Alamat pertama dalam sebuah subnet yang digunakan sebagai identitas resmi dari jaringan tersebut. Alamat ini tidak bisa diberikan kepada perangkat/host.

Broadcast Address: Alamat terakhir dalam sebuah subnet yang digunakan untuk mengirimkan data ke seluruh host yang berada dalam jaringan tersebut secara bersamaan.

Hitung jumlah host yang tersedia pada jaringan dengan CIDR /27!

Jawaban:

CIDR /27 berarti ada 27 bit network, sehingga tersisa 5 bit untuk host (32 - 27 = 5).

Rumus jumlah host: 2n−2

25−2=32−2=30 host.

Jadi, jumlah host yang tersedia adalah 30 host.

Sebutkan keuntungan penggunaan subnetting!

Jawaban:

Meningkatkan efisiensi IP: Mengurangi pemborosan alamat IP yang tidak terpakai.

Mengurangi kemacetan jaringan (Congestion): Memperkecil domain broadcast sehingga lalu lintas data tidak menumpuk di satu jalur.

Meningkatkan keamanan: Memungkinkan admin untuk membatasi akses antar departemen atau segmen jaringan yang berbeda.

Mempermudah manajemen: Jaringan yang lebih kecil lebih mudah dipantau dan diperbaiki jika terjadi masalah.

Sistem Keamanan Jaringan Internet

1. Sistem keamanan jaringan bertujuan untuk …

A. Memperlambat akses jaringan

B. Melindungi data dan sumber daya jaringan

C. Menambah bandwidth internet

D. Menghapus data pengguna

2. Perangkat yang berfungsi sebagai pengaman jaringan dari akses tidak sah adalah …

A. Hub

B. Switch

C. Firewall

D. Repeater

3. Firewall bekerja dengan cara …

A. Menghapus virus dari komputer

B. Menyaring lalu lintas data yang masuk dan keluar

C. Menyimpan data cadangan

D. Mempercepat koneksi jaringan

4. Serangan yang bertujuan mencuri data pengguna dengan menyamar sebagai pihak terpercaya disebut …

A. Spamming

B. Phishing

C. Hacking

D. Cracking

5. Program berbahaya yang dapat menggandakan diri dan menyebar ke komputer lain disebut …

A. Trojan

B. Worm

C. Spyware

D. Adware

6. Antivirus berfungsi untuk …

A. Mengatur jaringan

B. Mengamankan password

C. Mendeteksi dan menghapus malware

D. Menghubungkan komputer ke internet

7. Enkripsi adalah proses …

A. Menghapus data

B. Mengubah data menjadi bentuk rahasia

C. Menggandakan data

D. Mengirim data ke server

8. Protokol keamanan yang digunakan untuk mengamankan komunikasi web adalah …

A. HTTP

B. FTP

C. HTTPS

D. SMTP

9. Serangan DoS (Denial of Service) bertujuan untuk …

A. Mencuri password

B. Menghentikan layanan jaringan

C. Mengganti alamat IP

D. Menyadap data

10. Alat yang digunakan untuk mendeteksi aktivitas mencurigakan dalam jaringan adalah …

A. IDS (Intrusion Detection System)

B. Hub

C. Bridge

D. Modem

11. VPN digunakan untuk …

A. Mempercepat internet

B. Menyembunyikan identitas dan mengamankan koneksi

C. Menghapus virus

D. Membatasi pengguna

12. Password yang kuat sebaiknya …

A. Mudah ditebak

B. Pendek dan sederhana

C. Mengandung huruf, angka, dan simbol

D. Sama dengan username

13. Malware yang menyamar sebagai program berguna disebut …

A. Worm

B. Trojan

C. Virus

D. Rootkit

14. Fungsi utama proxy server adalah …

A. Menyimpan virus

B. Perantara antara pengguna dan internet

C. Menghapus spyware

D. Mengganti sistem operasi

15. Sistem autentikasi bertujuan untuk …

A. Menghapus data

B. Memastikan identitas pengguna

C. Mengamankan kabel jaringan

D. Mempercepat server

16. Sniffing adalah teknik untuk …

A. Mengamankan jaringan

B. Mengendus lalu lintas data

C. Memblokir pengguna

D. Memperbaiki jaringan

17. SSL/TLS digunakan untuk …

A. Mengirim email

B. Mengamankan transmisi data

C. Menghapus malware

D. Mengatur IP address

18. Contoh ancaman internal jaringan adalah …

A. Hacker dari luar

B. Virus dari internet

C. Karyawan menyalahgunakan akses

D. Serangan DDoS

19. Backup data penting dilakukan untuk …

A. Menghemat memori

B. Menghindari serangan hacker

C. Mencegah kehilangan data

D. Mempercepat jaringan

20. Two-Factor Authentication (2FA) meningkatkan keamanan dengan cara …

A. Menggunakan dua antivirus

B. Menggunakan dua firewall

C. Verifikasi dua langkah

D. Login tanpa password

Jawaban:

B. Melindungi data dan sumber daya jaringan. (Tujuan utama keamanan adalah integritas, kerahasiaan, dan ketersediaan data).

C. Firewall. (Firewall adalah garda terdepan untuk menyaring akses yang tidak diinginkan).

B. Menyaring lalu lintas data yang masuk dan keluar. (Firewall bekerja berdasarkan aturan/policy untuk mengizinkan atau memblokir paket data).

B. Phishing. (Phishing biasanya menggunakan email atau situs web palsu untuk memancing informasi sensitif).

B. Worm. (Berbeda dengan virus, worm tidak butuh bantuan manusia untuk menyebar; ia menggandakan diri melalui jaringan).

C. Mendeteksi dan menghapus malware. (Antivirus dirancang untuk mengenali tanda-tanda program berbahaya).

B. Mengubah data menjadi bentuk rahasia. (Enkripsi mengubah plaintext menjadi ciphertext agar tidak bisa dibaca tanpa kunci).

C. HTTPS. (Huruf 'S' pada HTTPS berarti Secure, menggunakan SSL/TLS).

B. Menghentikan layanan jaringan. (DoS membanjiri server dengan lalu lintas palsu hingga server tumbang).

A. IDS (Intrusion Detection System). (Sistem ini memantau aktivitas jaringan dan memberi peringatan jika ada pola serangan).

B. Menyembunyikan identitas dan mengamankan koneksi. (VPN membuat "terowongan" privat melalui jaringan publik).

C. Mengandung huruf, angka, dan simbol. (Variasi karakter membuat password sulit dibobol dengan metode brute force).

B. Trojan. (Namanya diambil dari mitologi Kuda Trojan; tampak baik di luar, tapi merusak di dalam).

B. Perantara antara pengguna dan internet. (Proxy bertindak sebagai gateway).

B. Memastikan identitas pengguna. (Autentikasi membuktikan bahwa Anda benar-benar orang yang berhak mengakses sistem).

B. Mengendus lalu lintas data. (Sniffing menangkap paket data yang lewat dalam jaringan).

B. Mengamankan transmisi data. (Protokol ini menyediakan enkripsi untuk data yang dikirim melalui web).

C. Karyawan menyalahgunakan akses. (Ancaman internal berasal dari dalam organisasi itu sendiri).

C. Mencegah kehilangan data. (Backup adalah langkah antisipasi jika data asli rusak atau terhapus).

C. Verifikasi dua langkah. (2FA menambah lapisan keamanan selain sekadar password, misalnya kode OTP).

Pengertian Sistem Keamanan Jaringan Internet: Sistem keamanan jaringan adalah proses untuk mencegah dan mengidentifikasi penggunaan yang tidak sah dari jaringan komputer. Langkah-langkah ini bertujuan untuk melindungi aset organisasi dari ancaman baik dari luar (hacker) maupun dari dalam.

Fungsi Firewall: Firewall berfungsi sebagai penghalang atau filter antara jaringan internal yang terpercaya dengan jaringan luar (internet). Ia memeriksa setiap data yang masuk dan keluar berdasarkan aturan keamanan yang telah ditetapkan untuk mencegah akses ilegal.

Perbedaan Virus, Worm, dan Trojan:

Virus: Memerlukan interaksi manusia (seperti membuka file yang terinfeksi) untuk menyebar dan biasanya menempel pada program tertentu.

Worm: Dapat menggandakan diri secara mandiri dan menyebar melalui koneksi jaringan tanpa perlu bantuan manusia.

Trojan: Menyamar sebagai perangkat lunak legal atau berguna untuk menipu pengguna agar menginstalnya, kemudian mencuri data atau merusak sistem dari dalam.

Pentingnya Password yang Kuat: Password yang kuat adalah lini pertahanan pertama untuk akun digital. Password yang kompleks (gabungan huruf besar/kecil, angka, dan simbol) sangat sulit ditebak oleh peretas menggunakan teknik dictionary attack maupun brute force, sehingga menjaga kerahasiaan data pribadi pengguna.

Manfaat VPN (Virtual Private Network): VPN menyediakan koneksi yang aman dengan cara mengenkripsi seluruh lalu lintas data. Manfaat utamanya adalah melindungi privasi pengguna di jaringan publik (seperti WiFi kafe), menyembunyikan alamat IP asli, dan memungkinkan akses data secara aman dari jarak jauh.

Mode Router memungkinkan kamu memiliki segment jaringan LAN yang berbeda dari jaringan utama (modem ISP) yakni dengan membuat jaringan LAN d...